学习篇 Day 18:应急响应与网络信息安全软件开发

今天是网络安全学习之旅的第18天,我们将聚焦两个紧密关联且至关重要的领域:应急响应与网络信息安全软件开发。掌握这些内容不仅能让你在安全事件发生时有效应对,还能帮助你构建更安全的软件系统。

一、应急响应:当安全事件发生时

应急响应(Incident Response)是网络安全防御的最后一道防线,指在发生安全事件(如数据泄露、恶意软件感染、DDoS攻击等)时,组织或个人采取的一系列有序、高效的应对措施,旨在遏制损害、恢复系统并防止未来类似事件。

1. 应急响应的核心阶段(NIST框架)

- 准备:制定应急响应计划、组建团队、准备工具和资源。

- 检测与分析:通过监控系统、日志分析、威胁情报等识别安全事件。

- 遏制、根除与恢复:隔离受影响系统,清除威胁(如恶意软件),恢复数据和业务。

- 事后:分析事件原因,改进安全策略,完善响应流程。

2. 学习与实践要点

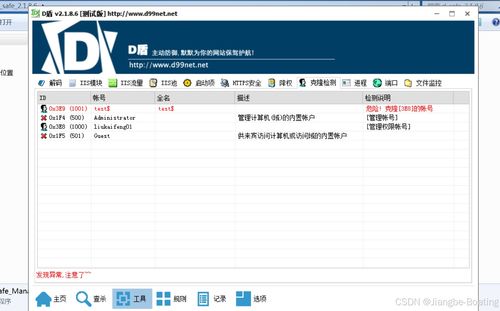

- 日志分析:熟悉Windows事件日志、Linux系统日志(如/var/log/)、网络设备日志等,使用工具如Splunk、ELK堆栈进行集中分析。

- 取证基础:学习磁盘镜像、内存取证技术,使用Autopsy、Volatility等工具收集证据。

- 模拟演练:参与CTF(Capture The Flag)中的应急响应挑战,或使用模拟平台(如RangeForce)进行实战训练。

二、网络信息安全软件开发:构建安全的代码

信息安全软件开发强调在软件开发生命周期(SDLC)的每个阶段融入安全实践,从源头减少漏洞。这不仅适用于安全工具开发,也适用于任何网络应用或系统。

1. 安全开发原则

- 最小权限原则:代码和进程只拥有完成功能所需的最小权限。

- 防御性编程:假设所有输入都是恶意的,进行严格验证和过滤。

- 安全设计:在架构设计阶段考虑威胁建模(如STRIDE模型),识别潜在风险。

2. 关键技术与实践

- 安全编码:

- 避免常见漏洞,如SQL注入、跨站脚本(XSS)、缓冲区溢出。

- 使用参数化查询、输入输出编码、内存安全语言(如Rust)等。

- DevSecOps:将安全集成到DevOps流程中,包括:

- 静态应用安全测试(SAST):在代码层面扫描漏洞,使用工具如SonarQube、Checkmarx。

- 动态应用安全测试(DAST):在运行时测试应用,使用工具如OWASP ZAP、Burp Suite。

- 依赖项检查:使用Snyk、Dependabot扫描第三方库的已知漏洞。

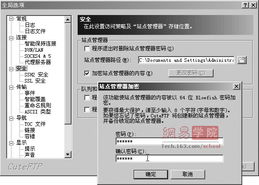

- 安全工具开发:如果你对开发感兴趣,可以尝试用Python等语言编写简单的安全脚本,如端口扫描器、日志分析工具或漏洞检测器,加深对网络协议和安全机制的理解。

三、如何结合学习与实践

- 项目驱动学习:尝试开发一个带有安全功能的小型网络应用(如用户认证系统),实践输入验证、加密存储和日志记录。

- 参与开源:贡献于安全相关的开源项目(如OSSEC、Snort),学习真实世界的代码和安全响应流程。

- 模拟场景:搭建实验环境(如使用VirtualBox和Metasploitable),模拟安全事件并练习应急响应,同时分析漏洞代码。

四、今日行动清单

- 阅读:浏览NIST的应急响应指南(SP 800-61)和OWASP安全编码实践速查表。

- 动手:在虚拟机中配置一个集中日志服务器(如rsyslog),并尝试分析一次模拟攻击的日志。

- 编码:用Python写一个简单的脚本,检测给定文件中是否包含敏感信息(如信用卡号模式)。

网络安全的学习是一个持续的过程,应急响应和信息安全软件开发是其中实践性极强的部分。通过今天的学习,希望你能理解“防御”与“开发”如何相辅相成——构建安全软件可以减少应急事件,而应急经验又能反馈改进开发实践。保持好奇,坚持实践,明天我们将探索更深入的主题!